Um Hosting-Dienstleistungen kunden- und serviceorientiert anbieten zu können, ist es wichtig, dass diverse technische Bausteine und Service-Komponenten effektiv ineinandergreifen. Der reibungslose Betrieb einer Serverlandschaft ist anspruchsvoll und muss höchste Anforderungen in Bezug auf Verfügbarkeit, Performance und Sicherheit erfüllen.

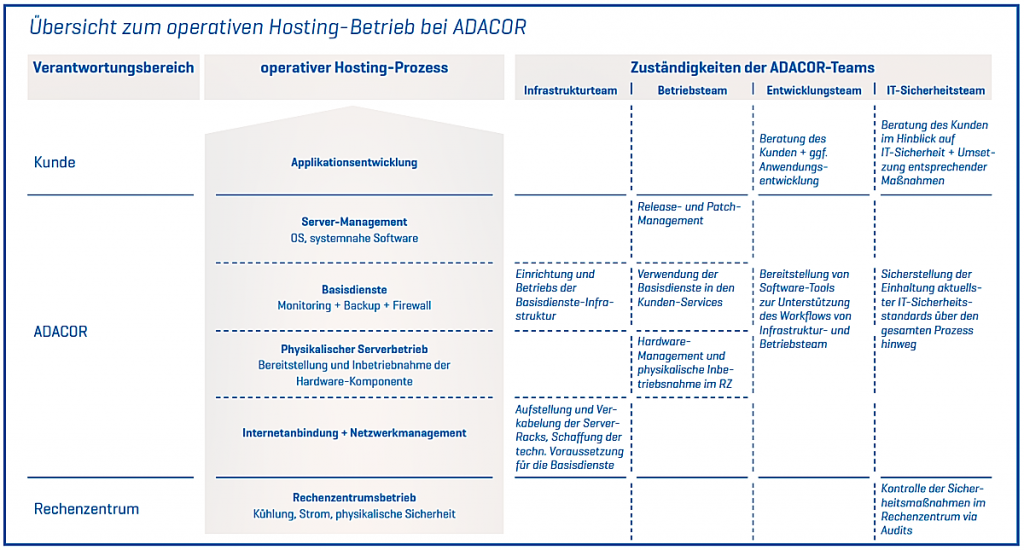

Die spezifischen Services von ADACOR fallen in die Zuständigkeit von vier verschiedenen Teams: Infrastrukturteam, Betriebsteam, Entwicklungsteam und IT-Sicherheitsteam rücken die spezifischen Services von ADACOR, die dazugehörigen technischen Bausteine sowie die in diesem Zusammenhang erbrachten Leistungen in den Fokus.f

Die spezifischen Services von ADACOR fallen in die Zuständigkeit von vier verschiedenen Teams: Infrastrukturteam, Betriebsteam, Entwicklungsteam und IT-Sicherheitsteam rücken die spezifischen Services von ADACOR, die dazugehörigen technischen Bausteine sowie die in diesem Zusammenhang erbrachten Leistungen in den Fokus.f

Was macht eigentlich genau das Infrastrukturteam? Welche Aufgaben hat das Betriebsteam? Wie ist das Entwicklungsteam aufgestellt? Welche Kernfunktionen erfüllt das IT-Sicherheitsteam?

In diesem Blogbeitrag geben wir einen ersten Überblick über die ADACOR-Services und beleuchten die Rollen und Aufgaben der einzelnen Teams im Zusammenhang mit der Service-Erbringung.

Rechenzentrumsbetrieb

Den reinen Rechenzentrumsbetrieb hat ADACOR auf zwei renommierte Rechenzentrumsbetreiber in Frankfurt am Main outgesourct: NTT (ehemals e-shelter) und Interxion. In beiden Fällen handelt es sich um hochverfügbare, professionell gemanagte Rechenzentren.

Die Betreiber zeichnen jeweils für physikalische Sicherheit, unterbrechungsfreie Stromversorgung und Kühlung verantwortlich und stellen hierdurch die Basis für den gefahrlosen Betrieb von geschäftskritischen Applikationen sicher. Die einzelnen Sicherheitsmaßnahmen der Rechenzentren überprüft das IT-Sicherheitsteam der ADACOR Hosting regelmäßig mittels spezieller Audits.

Die Aufteilung auf mehrere Rechenzentren bedeutet für ADACOR nicht nur Lieferantenunabhängigkeit, sondern erlaubt es außerdem, individuelle Verfügbarkeitsszenarien – so von einem Kunden gewünscht und gebucht – umsetzen zu können. Die räumliche Trennung ist in diesem Kontext insofern von Bedeutung, als dass sie Totalausfälle, z. B. verursacht durch Natur- oder Elementargefahren, weitestgehend ausschließt.

Sollte es vom Kunden gefordert sein, können selbstverständlich auch Datensicherungen räumlich getrennt von der jeweiligen Applikation an verschiedenen Standorten vorgehalten werden, um die Daten auch beim Ausfall eines kompletten RZ-Standortes jederzeit wiederherstellen zu können. Der Abstand zwischen den beiden Haupt-Rechenzentren, die jeweils über unterschiedliche Risikoprofile verfügen, beträgt etwas mehr als zehn Kilometer. Der Mindest-Katastrophenabstand ist somit gewahrt.

Internetanbindung und Netzwerkmanagement

ADACOR mietet innerhalb der Rechenzentren ausschließlich in sich abgeschlossene, vollständige Serverräume, zu denen nur ADACOR und der Rechenzentrumsbetreiber Zutritt haben. Diese Räume werden quasi „nackt“ gemietet und vom Rechenzentrumsbetreiber mit Stromversorgung, Brandschutz und Kühlung bereitgestellt. Den weiteren Innenausbau übernimmt ADACOR selbst. Das Infrastrukturteam von ADACOR ist dafür verantwortlich, in den Serverräumen die Serverracks aufzustellen, und kümmert sich um die gesamte Verkabelung, d. h. Netzwerk- und Internetanbindung, Netzüberwachung und -management sowie Installation und Betrieb von Routern, Switchen und Firewalls, um so die technischen Voraussetzungen für die spätere Nutzung durch Kundenprojekte zu schaffen.

Physikalischer Serverbetrieb

Nach erfolgreicher Installation und Anbindung der Racks übergibt das Infrastrukturteam an das Betriebsteam, das federführend in die konkreten Kundenprojekte eingebunden ist. Auf Basis des für das Kundenprojekt entwickelten Konzeptes wird nun die vom Kunden ausgewählte Hardware bestellt. Anschließend werden die Server gemäß den spezifischen Kundenanforderungen aufgesetzt und im Network Operation Center erstmals in den Testbetrieb genommen. Wenn der Testbetrieb aller Hard- und Software-Komponenten erfolgreich verlaufen und abgeschlossen ist, werden die Server vom Betriebsteam im Rechenzentrum in die vorbereiteten Racks eingebaut, angeschlossen und in Betrieb genommen. Das Infrastrukturteam leistet begleitend Unterstützung in Form einer Qualitätssicherung.

Basisdienste: Backup, Monitoring & Co.

Eine weitere Kernaufgabe des Infrastrukturteams besteht darin, die Grundinfrastruktur für den Betrieb der Basisdienste aufzubauen und diese anschließend auch zu betreuen. Der Aufbau der zentralen virtuellen Infrastruktur, Storage-, Backup- und Monitoring-Systeme umfasst z. B. die Bereitstellung und den Betrieb der benötigten Server und Dienste sowie die Installation und Betreuung der entsprechenden Virtualisierungs-, Backup- und Monitoring-Software.

Server-Management

Das Betriebsteam übernimmt im Rahmen des Server-Managements Aufgaben wie Hardware-Wartung, Wartung von betriebssystemnaher Software (PHP, MySQL-Datenbanken), das Einspielen von Patches und die Konfiguration von notwendigen Updates. Außerdem betreibt das Betriebsteam den Service Desk. An diesen wendet sich ein Kunde, wenn im laufenden Betrieb auf Störfälle (Incidents) reagiert werden muss oder Änderungen an Services oder Systemen in Auftrag gegeben werden. Hierfür stehen System-Administratoren den Kunden per Telefon und Mail zur Verfügung. Außerhalb der Bürozeiten ist der Service Desk 24/7 über eine Rufbereitschaft erreichbar. Der Service Desk übernimmt somit eine zentrale Funktion im unmittelbaren Kundenkontakt und leistet einen maßgeblichen Beitrag zur Kundenzufriedenheit.

Darüber hinaus fällt es in den Aufgabenbereich des Betriebsteams, die kunden- und projektspezifischen Backup- und Monitoring-Konzepte umzusetzen. Das Betriebsteam ist in diesem Zusammenhang z. B. dafür verantwortlich, dass je nachdem, welche Art und Häufigkeit der Datensicherung von einem Kunden für ein konkretes Projekt gewünscht sind, Voll-Backups oder inkrementelle und vollständige Datensicherung im Wechsel durchgeführt werden. Gleiches gilt für das Monitoring. Auch hier geht es um die Umsetzung des individuell mit dem Kunden abgestimmten Konzeptes.

Das Betriebsteam stützt sich – wie auch das Infrastruktur- und Entwicklungsteam – bei seinen Strukturen und Prozessen in der Serviceerbringung auf die IT Infrastructure Library, besser bekannt unter dem Kürzel ITIL, ein Regel- und Definitionswerk zum IT Service Management, das sich in diesem Bereich mittlerweise als Standard etabliert hat. ADACOR orientiert ihre Prozesse bezogen auf das Incident, Change und Problem Management konkret an diesem Standard.

Applikationsentwicklung

Die Applikationsentwicklung liegt in der Regel beim Kunden oder Partnern der ADACOR. Das Entwicklungsteam von ADACOR berät und unterstützt Kunden im Einzelfall jedoch auch hierin. Dies kann z. B. in Form von Unterstützung bei der Konzeption einer speziellen Software der Fall sein oder – punktuell – auch die Programmierung spezifischer Software-Bausteine durch die ADACOR umfassen, wenn beispielsweise spezielle Scripte benötigt werden. Bei Bedarf übernimmt die ADACOR auch das Quellcode-Management und steht ihren Kunden bei Performance-Problemen mit konstruktiven Lösungsansätzen zur Seite.

Zusätzlich zur Beratung und Applikationsentwicklung auf Kundenseite ist es die primäre Aufgabe des ADACOR-Entwicklungsteams, das Infrastruktur- und Betriebsteam intern und über die gesamte Wertschöpfungskette hinweg zu entlasten, und zwar durch die Entwicklung und Bereitstellung von eigenen workflow-unterstützenden Software-Tools. Beispielsweise fungiert das intern entwickelte Disk-Check-Tool als Frühwarnsystem, das z. B. die Kapazität von Festplatten überwacht und prognostiziert, wann diese vollzulaufen drohen. Die Infrastrukturverwaltung wird vereinfacht und unterstützt durch die Change Management Database, in der die gesamte technische Infrastruktur von ADACOR hinterlegt ist. Und ein spezielles Tool zur Backup-Kontrolle hilft dem Betriebsteam zu identifizieren, welche Backup-Jobs nicht vollständig durchgelaufen sind.

IT-Sicherheit

Das IT-Sicherheitsteam setzt sich aus Mitarbeitern aller technischen Bereiche zusammen (Infrastruktur, Betrieb, Entwicklung und Geschäftsführung) und ist übergreifend für das Thema IT-Sicherheit im Unternehmen verantwortlich. Dabei fungiert das IT-Sicherheitsteam intern sowohl als Weisungsstelle für die Einhaltung sicherheitsrelevanter Richtlinien als auch als Ansprechpartner für aufkommende Sicherheitsfragen. Die unternehmensspezifischen Prozesse und Arbeitsabläufe der ADACOR überprüft das IT-Sicherheitsteam regelmäßig mithilfe spezieller Audits.

Die Beratung zur Implementierung von IT-Sicherheits- und Compliance-Konzepten auf Kundenseite fällt ebenfalls in den Zuständigkeitsbereich des IT-Sicherheitsteams. Auf Wunsch wird für den Kunden hier ein konkreter Maßnahmenkatalog entwickelt und dessen Umsetzung durch das IT-Sicherheitsteam begleitet. Häufig empfohlene Maßnahmen zur Verbesserung der IT-Sicherheit in einem Hosting-Projekt sind z. B. die Durchführung eines Web Vulnerability Scans, die Einführung eines Schwachstellenmanagements und die Umsetzung von spezifischen Härtungsrichtlinien.