Immer wieder setzen sich Unternehmen, die ihre Webprojekte in eine Cloud verlegen möchten, mit einem vermeintlich erhöhten Sicherheitsrisiko für ihre Unternehmensdaten auseinander. Doch lässt sich ein größeres Risiko tatsächlich belegen?

So wird Yet Asaf Cidon, Senior Director Security Engineering bei Barracuda Networks in dem Beitrag „Seperating Fact from Fiction on Cloud Security“ wie folgt zitiert: “Generally speaking, the cloud is a more secure place than most enterprise environments on-premises, because it outsources the security of your critical infrastructure to some of the most innovative companies and talented security teams in the world.”

Die Gefahren, denen Webprojekte in der Cloud ausgesetzt sind, sind in der Regel nicht größer als die Risiken, die auf Projekte auf anderen Hosting-Infrastrukturen einwirken. Demnach sind die Fragen, die sich Unternehmen bei der Planung von Webprojekten stellen sollten, zunächst die gleichen – egal, ob diese später in einer Cloud oder auf einer klassischen Hosting-Architektur laufen.

Das sind unter anderem folgende Fragen:

- Was für ein Projekt möchte ich verwirklichen und welche Sicherheitsanforderungen müssen erfüllt werden?

- Wo stehen die Server meines Dienstleisters?

- Welche Personen haben Zugriff auf die Systeme und in welchem Umfang?

- Sind die Verantwortlichkeiten klar geregelt?

- Ist mein Dienstleister zertifiziert – erfüllt er zum Beispiel die Standards nach ISO 27001 oder ist sein Internes Kontrollsystem nach PS 951 auditiert?

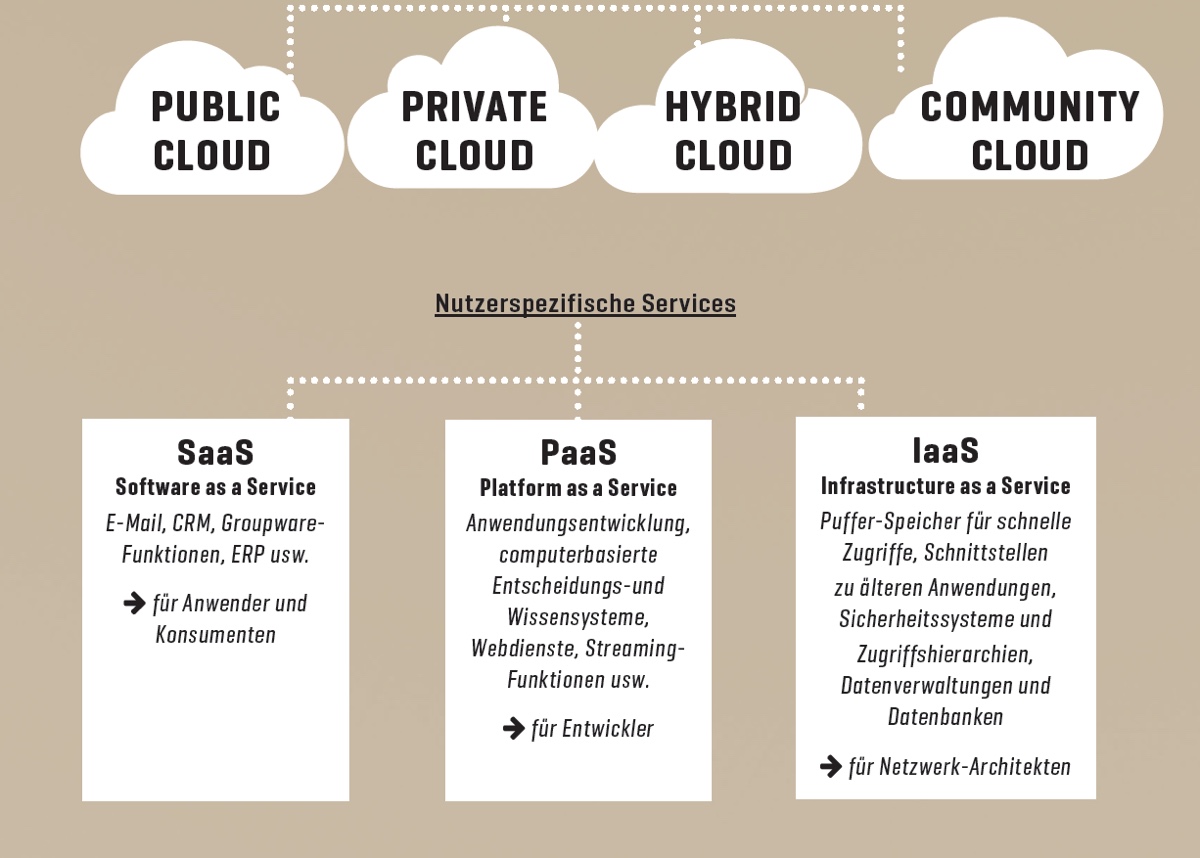

Cloudvarianten im Überblick

Sechs Schritte zum sicheren Cloud-Projekt

Am Anfang eines jeden Webprojekts steht ein Strategiekonzept, das im Fall einer Anwendung in der Cloud nur in wenigen Punkten noch besondere Ergänzungen erfahren muss. Ein kompetentes Projektteam, Servicebeschreibungen, Machbarkeitsstudien für spezialisierte Anwendungen, Risikoanalysen, Kosten-Nutzen-Abschätzungen, erste Formulierungen von Sicherheitsanforderungen sowie die Definition von Schnittstellen und Verantwortungsbereichen kennzeichnen ein solches Konzept.

Damit sich auf Basis des Konzepts ein erfolgreiches Webprojekt – ob Webshop, Homepage oder Intranet – in der Cloud entwickeln kann, das den gewünschten Sicherheitsanforderungen gerecht wird, empfehlen sich folgende Schritte:

1. Projektanalyse

Im Rahmen der Projektanalyse wertet das Projektteam die bestehende Konzeption und Planung unter dem Blickwinkel der Informationssicherheit aus:

- Welche Daten werden verarbeitet?

- Gelten bestimmte gesetzliche oder regulatorische Anforderungen?

- Welche Anwendungen, Plattformen, Programmiersprachen kommen zum Einsatz?

- Ist die Anwendung öffentlich oder nur intern verfügbar?

- Wer sind die Nutzergruppen?

- Welche Abteilungen und Dienstleister sind beteiligt?

2. Risikobewertung

Im nächsten Schritt folgt auf Basis der Informationen der Projektanalyse eine Risikobewertung. Dabei identifizieren die Planer die einzelnen „Werte“ des Projekts. So können sie auch die möglichen Bedrohungen kategorisieren und bewerten. Als „Wert“ ist hier alles zu verstehen, was eine Auswirkung auf das Projekt haben kann – das sind zum Beispiel Systeme, Anwendungen, Daten, Prozesse, Personal oder Dienstleister. Einen guten Einstieg zur Identifizierung von Bedrohungen bietet der 46 elementare Gefährdungen umfassende „G0 Katalog“ des Bundesamts für Sicherheit in der Informationstechnik (BSI).

Einen detaillierten Ansatz zur Durchführung einer Risikobewertung für kleine und mittelständische Unternehmen habe ich unter dem Stichwort „Betriebliches Risikomanagement“ bereits hier im Blog veröffentlicht.

Neben den typischen Themen der Informationssicherheit wie „Schutz vor Hackerangriffen“ oder „Risiken des Datenverlusts“ sollte die Risikobewertung Aspekte des Hosting-Vertrags berücksichtigen. Dazu gehören unter anderem „Vendor-Lock-ins“, das heißt die Abhängigkeit eines Unternehmens von seinem Hosting-Anbieter, Vertragslaufzeiten, regulatorische Anforderungen und Risiken bei der Vertragsbeendigung.

3. Anforderungsdefinition

Aus der Risikobewertung ergeben sich nun die Anforderungen an die Informationssicherheit. Dabei sollten zumindest folgende Fragen beantwortet werden:

- Wo dürfen die Systeme stehen?

- Wo sollen die Daten hinterlegt werden?

- Welcher Anspruch an die Verfügbarkeit des Rechenzentrums ergibt sich aus dem Webprojekt?

- Wie wichtig ist der Schutz vor Überhitzung, Stromausfall oder unberechtigtem Eindringen?

- Welche physischen oder logischen Sicherheitsmaßnahmen werden benötigt? Dabei sollte mit dem Betreiber des Rechenzentrums abgeklärt werden, welche Sicherheitsmaßnahmen er bietet oder vorhalten sollte und wie Aspekte wie Firewalls und DDoS-Schutz, Systemhärtungen, Schwachstellenmanagement auf System- und Applikationsebene sowie Netzseparierung und der verschlüsselte Transfer von Daten gemanagt werden.

- Wie ist die Architektur für Backups und demzufolge für die Wiederherstellung von Daten und Diensten organisiert?

- Welche Services werden von welchen Projektbeteiligten erbracht und wie sind die Schnittstellen definiert?

- Wie sind Transition-, Change-, Incident- und Problemmanagement-Prozesse auszugestalten?

- Welche Zertifizierungen oder Auditierungen – zum Beispiel ISO 27001, PCI DSS, PS 951 / ISAE 3402, SOC 2 – setzen die Projektplaner voraus?

4. Anbieterprüfung

Der Markt an Hosting-Anbietern ist vielfältig und unterliegt ständigen Veränderungen. Um den richtigen Dienstleister für die Bedürfnisse eines Unternehmens auszuwählen, ist eine ausführliche Anbieterprüfung zu empfehlen. Orientierung, wer für das Webprojekt überhaupt infrage kommt, können zunächst Branchenportale und Testberichte über die Provider geben. Auf jeden Fall sollten mehrere Angebote eingeholt und mit der Projektanalyse sowie den Anforderungsdefinitionen und der Risikobewertung abgeglichen werden.

Exkurs: Fünf Tipps, bevor Sie in die Cloud investieren

- Machen Sie die Entscheidung, ob Ihr Unternehmen Cloud-Dienste nutzt, zur Chefsache!

- Erstellen Sie ein Strategiekonzept, das Machbarkeit, Risiken, Kosten, Nutzen, Sicherheitsanforderungen, Schnittstellen und Verantwortungsbereiche klar definiert!

- Wählen Sie einen Managed Service Provider, der seine Server in deutschen Rechenzentren betreibt und mit den deutschen Datenschutzrichtlinien vertraut ist.

- Prüfen Sie, ob Ihrem Unternehmen die notwendige Bandbreite für anspruchsvolle Cloud-Projekte zur Verfügung steht.

- Denken Sie an ein Backup-System für alle Daten in der Cloud, das entweder „Cloud to Cloud“ oder „Cloud to local Server“ funktioniert! Auch aus einer Cloud können Daten verschwinden.

5. Vertragsgestaltung

Ist die Entscheidung nun für einen Cloud-Anbieter gefallen, sollte nach intensiver Prüfung der Allgemeinen Geschäftsbedingungen (AGB) der Vertragsgestaltung ausreichend Aufmerksamkeit geschenkt werden. Zwar sind Cloud-Computing-Verträge in der Regel nicht so komplex wie Outsourcing-Verträge, dennoch sollten beide Seiten grundsätzliche Bestandteile klar regeln. Dazu gehören auf jeden Fall der Ort der Leistungserbringung, die klare Benennung von Subunternehmern, die Definition der vereinbarten Sicherheitsanforderungen, die Beschreibung der Infrastruktur des Cloud-Dienste-Anbieters und die Benennung des eingesetzten Personals, eine Beschreibung der Kommunikationswege und der relevanten Ansprechpartner

sowie die Regelungen von Prozessen, Arbeitsabläufen und Zuständigkeiten.

Hilfreich ist auch, im Vertrag zu regeln, wie das Szenario im Fall einer Sicherheitslücke oder einer Betriebsunterbrechung beim Cloud-Anbieter aussehen soll.

Nur wenn die beauftragten Services ausreichend klar beschrieben sind, greifen häufig weitere Vertragsdetails. Zum Beispiel sollte im Vertrag deutlich werden, wie die Verfügbarkeit berechnet wird. Viele Anbieter sprechen von 99 % – legen aber unterschiedliche Berechnungen zugrunde.

Sie sehen gerade einen Platzhalterinhalt von YouTube. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Ähnliches gilt für Maßnahmen zur Notfallvorsorge, für Regelungen zu rechtlichen Rahmenbedingungen und für das Änderungsmanagement sowie für regelmäßige Kontrollen. Nur, wenn solche Aspekte eindeutig geregelt sind, machen Klauseln zu Vertragsstrafen bei Nichterfüllung und Haftungsfragen Sinn. Nicht zuletzt sollte im Vertrag definiert werden, was bei Beendigung des Vertragsverhältnisses geschieht und wie mit dem Löschen von Daten umgegangen wird.

Damit sich möglichst viele Kunden von den Angeboten der Cloud-Anbieter angesprochen fühlen und diese unkompliziert nutzen können, basieren die Vertragswerke häufig auf einer Reihe von Standardisierungen. Service-Level-Agreements (SLA) und Operational Level Agreements (OLA) sind in der Regel allgemeingültig und nicht verhandelbar. Für die meisten Funktionen, die in den SLA und den OLA angesprochen werden, ist das völlig in Ordnung. Was jedoch die individuellen Sicherheitsansprüche angeht, müssen diese im Vertragswerk definiert und abgedeckt sein. Bei Geschäftskunden besteht in der Regel das Angebot, SLA zu verhandeln oder zu ergänzen. Privatkunden haben solche Möglichkeiten meist nicht.

6. Transition und Betrieb

Der Vertrag ist geschlossen, der Betrieb in der Cloud läuft, und alles ist gut? Sicherlich sollte man seinen Dienstleistern Vertrauen schenken. Dennoch ist es wichtig zu prüfen, ob alle Vertragsinhalte eingehalten werden. Regelmäßige Dokumentationen seitens des Anbieters, Service-Reviews und Sicherheitsnachweise gehören ebenso zu einer vertrauensbildenden Zusammenarbeit wie Audits, Sicherheitsprüfungen, Penetrationstests oder Schwachstellenanalysen. Zudem verändern sich rechtliche und technische Rahmenbedingungen im Hosting-Business rasant. In regelmäßigen Abstimmungsrunden sollten einmal geschlossene Verträge immer wieder auf ihre Aktualität geprüft werden.

Fazit

Der Leitfaden zeigt, dass es kaum spezifische Punkte für Cloud-Projekte gibt, die nicht auch bei jedem klassischen Hosting- oder Outsourcing-Projekt zum Tragen kommen. Einen entscheidenden Unterschied oder Mehraufwand gibt es demnach nicht, um die Sicherheit bei Cloud-Projekten zu gewährleisten. Unternehmen, die Projekte in die Cloud verlagern möchten, werden vielmehr häufig feststellen, dass einige Anbieter von Cloud-Diensten mit ihren SLAs, Diensten oder Prozessen nicht die Anforderungen erfüllen können, die zuvor in Projektanalysen und Risikobewertungen definiert wurden. Das ist aber kein Problem des Cloud-Hostings im Allgemeinen, sondern beruht auf den unterschiedlichen Geschäftspraktiken der verschiedenen Anbieter.