Informationssicherheit ist für Organisationen und Unternehmen heute essenziell. Die ISO 27001 ist der weltweit verwendete Standard zur Zertifizierung eines Informationssicherheitsmanagementsystems, kurz ISMS.

Wir geben Ihnen einen kurzen Überblick über die Geschichte dieser Norm.

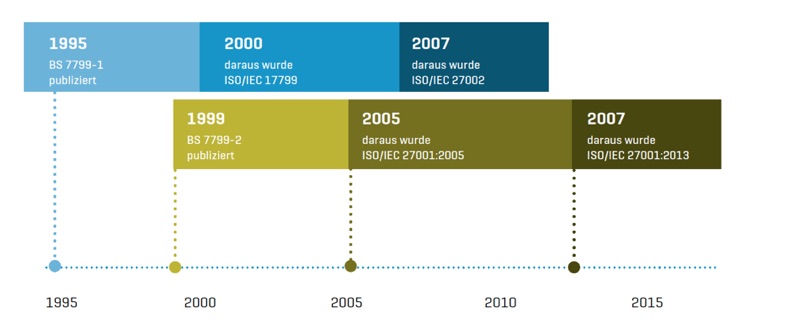

Im Jahr 1995 veröffentlichte die British Standards Institution (BSI) erstmals den Standard BS 7799, den Vorreiter der ISO/IEC 27001. Er wurde vom britischen „Department of Trade and Industry (DTI)“ in Zusammenarbeit mit anderen Regierungsteilen des Vereinigten Königreichs entwickelt und mit dem Ziel publiziert, Führungskräften und Mitarbeitern eines Unternehmens, ein Modell zur Verfügung zu stellen, das die Einführung und den Betrieb eines effektiven ISMS erlaubt.

Der Standard BS 7799 bestand aus mehreren Teilen. Der erste Teil (BS 7799-1) definierte den „Code of Practice“ für Informationssicherheit. Er wurde 1998 erstmals überarbeitet und nach der Prüfung und Genehmigung durch weltweite Standardisierungsgremien – der International Organization for Standardization (ISO) und der International Electrotechnical Commission (IEC) – im Jahr 2000 beinahe unverändert durch die ISO/ IEC 17799 adoptiert. Später entwickelte sich hieraus die ISO/IEC 27002.

Der zweite Teil der Norm (BS 7799-2) wurde erstmals 1999 publiziert und setzte sich mit den Spezifikationen für ein Informationssicherheitsmanagementsystem (ISMS) auseinander. Auch dieser Teil wurde 2005 durch die ISO/IEC weitestgehend übernommen und in die ISO/IEC 27001:2005 überführt. Im November 2013 schließlich wurde die lang erwartete Revision der 2005er-Fassung – die ISO/IEC 27001:2013 – offiziell durch die ISO und EC freigegeben.

Weitergehende Informationen zur IS0 27001

Wollen Sie mehr zum Thema ISO 27001 erfahren? Dann stöbern Sie doch einfach in unserem Blog.