PXE Boot ist die Abkürzung für Preboot Execution Environment. Dies bezeichnet eine Umgebung mit dem sich Rechner booten lassen, ohne Festplatten oder andere Speichermedien zu benutzen. Wie das praktisch umgesetzt wird, beschreibe ich in meinem Blogbeitrag.

Da bei Adacor häufig neue Server benötigt werden, wird entsprechend viel installiert. Hierfür muss das passende Installationsmedium erstellt oder vorher im Internet nach einer aktuellen Version gesucht werden. Wenn man das alles erledigt hat, könnte es eigentlich losgehen. Doch wenn der Server weder ein internes noch ein externes Laufwerk hat, steht man vor dem nächsten Problem.

Da bei Adacor häufig neue Server benötigt werden, wird entsprechend viel installiert. Hierfür muss das passende Installationsmedium erstellt oder vorher im Internet nach einer aktuellen Version gesucht werden. Wenn man das alles erledigt hat, könnte es eigentlich losgehen. Doch wenn der Server weder ein internes noch ein externes Laufwerk hat, steht man vor dem nächsten Problem.

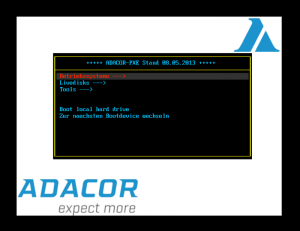

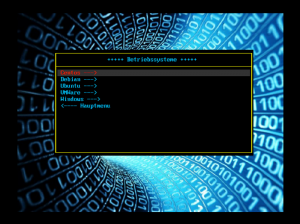

Um diese Problematik zu umgehen, nutzte Adacor über viele Jahre hinweg einen PXE-Server, der alle gängigen Betriebssysteme bereitstellte. Diese sind verschiedene Linux-Distributionen, VMWare und Windows. Dadurch konnten wir Zeit bei der Installation einsparen und durch die Automatisierung der Prozesse Fehler vermeiden.

Funktionsweise eines PXE-Servers

PXE steht für Preboot Execution Environment und ermöglicht das Booten eines Clients über Netzwerke. Hierbei wird dem zu installierenden Server mittels eines DHCP-Server eine IP zugewiesen. Weiterhin wird er an den TFTP-Server des PXE verwiesen. Der TFTP-Server liefert das PXE-Menü sowie die Installationsdateien aus.

PXE steht für Preboot Execution Environment und ermöglicht das Booten eines Clients über Netzwerke. Hierbei wird dem zu installierenden Server mittels eines DHCP-Server eine IP zugewiesen. Weiterhin wird er an den TFTP-Server des PXE verwiesen. Der TFTP-Server liefert das PXE-Menü sowie die Installationsdateien aus.

Neben Installationsmedien werden auch Tools und Livedisks angeboten, die z.B. zur Diagnose und Reparatur von Systemen eingesetzt werden. Die angebotenen Medien werden regelmäßig bei den Herstellern abgerufen, und müssen teilweise für das Bootverfahren auf dem PXE-Server angepasst werden. Gerade bei „Netinstall-Medien“ reichen oft das Bootimage sowie der Kernel für eine Installation aus.

Um einen Client durch den PXE-Server zu installieren, muss die Netzwerkkarte PXE-Boot unterstützen, außerdem muss sie als erstes Bootmedium definiert sein.

Wie der Client zu seiner IP kommt und warum DHCP eingesetzt wird

Durch DHCP (Dynamic Host Configuration Protocol) wird die Verwaltung der IP-Adresse im Netz vereinfacht. Ohne DHCP müsste jeder Client manuell konfiguriert werden, indem man ihm seine IP-Adresse, die Subnetzmaske, den DNS-Server und den Standard-Gateway nennt. Grundsätzlich ist DHCP eine Client-Server-Architektur: der Server hat eine bestimme Menge an Adressen, welche er an die Clients verteilt. Um eine Adresse anzufordern verschickt der Client ein UDP-Paket mit der Ziel-Adresse 255.255.255.255 und der Absenderadresse 0.0.0.0. Damit fordert er eine Adresse beim DHCP-Server an. Der DHCP-Server antwortet darauf mit den nötigen Parametern, diese sind u.A. die IP-Adresse, die Subnetzmaske, der DNS-Server und der Standard-Gateway.

Wie funktioniert ein TFTP-Server?

Das TFTP-Protokoll ist dem FTP-Protokoll sehr ähnlich. Im Gegensatz zu FTP nutzt TFTP eine geringere Anzahl an Kommandos. Da beim TFTP-Protokoll das ungesicherte Protokoll UDP genutzt wird, sichert der Server selbst die Daten und wiederholt die Übertragung eigenständig. Auf eine Authentifizierung wird ebenfalls verzichtet.

Das TFTP-Protokoll ist dem FTP-Protokoll sehr ähnlich. Im Gegensatz zu FTP nutzt TFTP eine geringere Anzahl an Kommandos. Da beim TFTP-Protokoll das ungesicherte Protokoll UDP genutzt wird, sichert der Server selbst die Daten und wiederholt die Übertragung eigenständig. Auf eine Authentifizierung wird ebenfalls verzichtet.

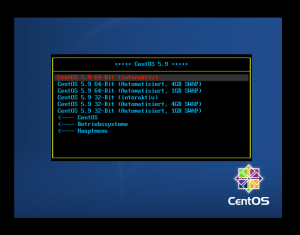

Im PXE-Menü angekommen, hat man die Möglichkeit verschiedene Menüpunkte auszuwählen und mit der Einrichtung des Server fortzufahren.

Weiterhin besteht die Möglichkeit, die Installation mit Hilfe von Kickstartfiles automatisiert durchzuführen, sodass am Ende ein fertiger Server bereitsteht.